Problemi difficili

Problemi fondanti per la cifratura

Meccanismi di distribuzione delle chiavi

Come distribuire chiavi

Ipsec

Cifratura a terzo livello

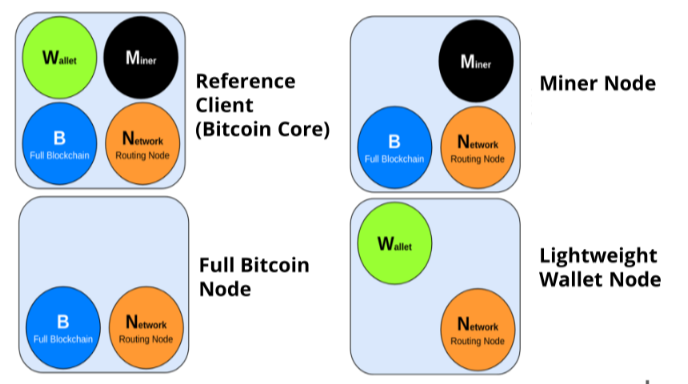

Blockchain

Come superare la necessità di una CA

Secure socket layer (ssl)

Protocollo di trasporto sicuro

Kerberos

protocollo di autenticazione per servizi hardware

Diffie hellman

Cifrare dati senza scambiare segreti

Rivest–shamir–adleman (rsa)

Il cifrario standard per la generazione di chiavi

Pretty good privacy (pgp)

Protocollo di sicurezza pensato per scambiare documenti in modo sicuro

Cifrari asimmetrici

Come soddisfare la necessita di autenticazione

Protocollo wep

Protocollo per la cifratura di testi

Modalità di cifratura

Come combinare operazioni per ottenere la riservatezza dei dati

Cifrari simmetrici

Rendere i dati accessibili solo agli interessati

Random number generator (rng)

Come generare numeri casuali

Protocolli per la sicurezza

Come combinare le trasformazioni di sicurezza

Identificazione

Come identificare un interlocutore

Funzioni hash

trasformazione per l' integrità

Complessita computazionale

La teoria fondante per gli algoritmi di cifratura

Trasformazioni per la sicurezza

Operazioni per rendere i dati sicuri

Chiavi

Rendere segrete le trasformazioni di sicurezza